Die Mensch-Maschine-Schnittstelle ist unter dem Aspekt der Cybersecurity das am meisten gefährdete Element eines technischen Systems. Denn um eine Maschine bedienen zu können, hat das HMI Zugriff auf alle wesentlichen Anlagendaten. Wird das System gehackt, kann das verheerende Folgen haben: Das Bedienpersonal kann die Kontrolle über einen Prozess verlieren, wertvolle Daten können gestohlen oder Anlagen beschädigt oder zerstört werden, im Extremfall sind sogar Menschenleben in Gefahr.

Um einen unerlaubten Zugriff auf die Mensch-Maschine-Schnittstelle zu verhindern, empfiehlt sich ein Schutz in mehreren Schichten – natürlich immer in Abhängigkeit von dem Risiko, das die Bedienung eines Geräts oder einer Maschine durch einen Unbefugten verursachen würde. Erste Maßnahme bei fest installierten Bedienpunkten ist eine Zutrittskontrolle zu dem Raum, in dem die HMI sich befindet. Das beginnt mit einer abschließbaren Tür, zu der nur die berechtigten Personen einen Schlüssel haben und reicht bis zu komplexen Zutrittskontrollsystemen.

Netzwerke absichern

Da viele HMI heute vernetzt sind, ist es zudem wichtig, dass die zugehörige Netzwerkinfrastruktur geschützt ist. Dazu gehören die Verkabelung der HMI mit dem Netzwerk sowie Maßnahmen wie IP-Adressierung, Router, Switches, WLAN-Zugangspunkte usw. Die Segmentierung des Netzes mithilfe von Firewalls ist eine zusätzliche Sicherheitsmaßnahme. Bei webbasierten Anwendungen sollte unter anderem die Kommunikation zwischen Browser und Server abgesichert sein, zum Beispiel mit HTTPS: Der Browser lädt ein serverseitiges Zertifikat und prüft es auf seine Vertrauenswürdigkeit und Gültigkeit. Anhand des Zertifikats werden die übertragenen Daten zwischen Webserver und Browser verschlüsselt. So lassen sich Prozessdaten und Benutzereingaben, die zwischen HMI-Browser und HMI-Webserver ausgetauscht werden, weder manipulieren noch ausspähen. Eine weitere sinnvolle Sicherheitsmaßnahme besteht darin, Systeme einzusetzen, die die Netzwerkaktivitäten überwachen und Eindringlinge erkennen und abwehren können.

Schutz des Hosts und des Betriebssystems

Auch das Betriebssystem der HMI selbst sowie deren Hardware wie Schnittstellen oder Laufwerke benötigten einen Schutz vor unerlaubtem Zugriff. Um die Angriffsfläche zu minimieren, sollten unnötige Ports und Systemdienste deaktiviert sowie ungenutzte Anwendungen entfernt werden. Die Sicherheitspatches des Betriebssystems und die Virenschutzdienste sollten auf dem neuesten Stand gehalten werden.

Authentifizierung des Bedieners

Sicherzustellen, dass der Bediener einer HMI tatsächlich derjenige ist, der er vorgibt zu sein, ist eine elementare Grundlage für die Sicherheit. Wie wichtig eine sichere Authentifizierung ist, zeigt eine Studie von Trend Micro aus dem Jahr 2018: Demnach war fast die Hälfte der erfolgreichen Cyberangriffe auf HMI-Systeme auf unsichere Passwörter und eine unzureichende Verwaltung der Zugriffsrechte zurückzuführen.

Die Verwendung von Passwörtern, wie man es bereits von Smartphones oder PCs gewohnt ist, ist weit verbreitet und kommt bei den unterschiedlichsten Geräten zum Einsatz. Allerdings ist der Schutz nur so gut, wie das Passwort komplex ist. Leider ist es oft eine Frage der Arbeitseffizienz, dass viel zu einfache Passwörter verwendet werden: Welcher Bediener, der mehrere Stationen innerhalb einer Anlage bedient, mag oder kann schon jedes Mal ein 16-stelliges Passwort über die Bildschirmtastatur eingeben?

Identifikation per Ausweis

Ausweise mit integriertem RFID-Chips könnten hier sehr nützlich sein: Nähert sich der Bediener einem HMI an, sendet der Funkchip die Identifikationsdaten kontaktlos an das Bedienterminal. Dies bietet sich vor allem in Bereichen an, wo das Tragen von Schutzkleidung, Handschuhen und Mundschutz aus hygienischen Gründen vorgeschrieben ist.

Biometrische Verfahren

Noch eleganter sind biometrische Verfahren zur Prüfung der Zugriffsberechtigung, wie beispielsweise Fingerabdruck-Scanner, die in die HMI integriert sind. Damit ist sichergestellt, dass die entsprechende Person tatsächlich physisch anwesend ist und ein Hacker einen Befehl nicht virtuell eingeben kann.

Wenn eine HMI bereits mit einer Sprachsteuerung arbeitet, können diese Systeme auch herangezogen werden, um den Bediener zu identifizieren. Die Authentifizierung über die Sprache nutzt deren individuellen Eigenschaften: Jeder Mensch besitzt eine einzigartige Stimme mit einer Vielzahl von messbaren Merkmalen. Dieses Stimmprofil ist schwerer zu fälschen als ein Fingerabdruck. Nutzt eine HMI Kamerasysteme für eine Gestensteuerung, liegt es nahe, damit auch eine Authentifizierung über eine Gesichtserkennung zu realisieren. Dabei werden die von der Kamera erfassten biometrischen Daten des Gesichts (beispielsweise Augenabstand, Stirnbreite) mit einem hinterlegten Datensatz abgeglichen. Moderne Systeme zur „Face Authentification“ lassen sich dabei auch nicht von dreidimensionalen Masken täuschen: Sie binden eine Echtheitsprüfung in den Authentifizierungsprozess ein, bei dem zum Beispiel die dreidimensionale Tiefe erfasst oder auch anhand eines reflektierten Infrarot-Lichtstrahls erkannt wird, ob es sich um echte Haut handelt.

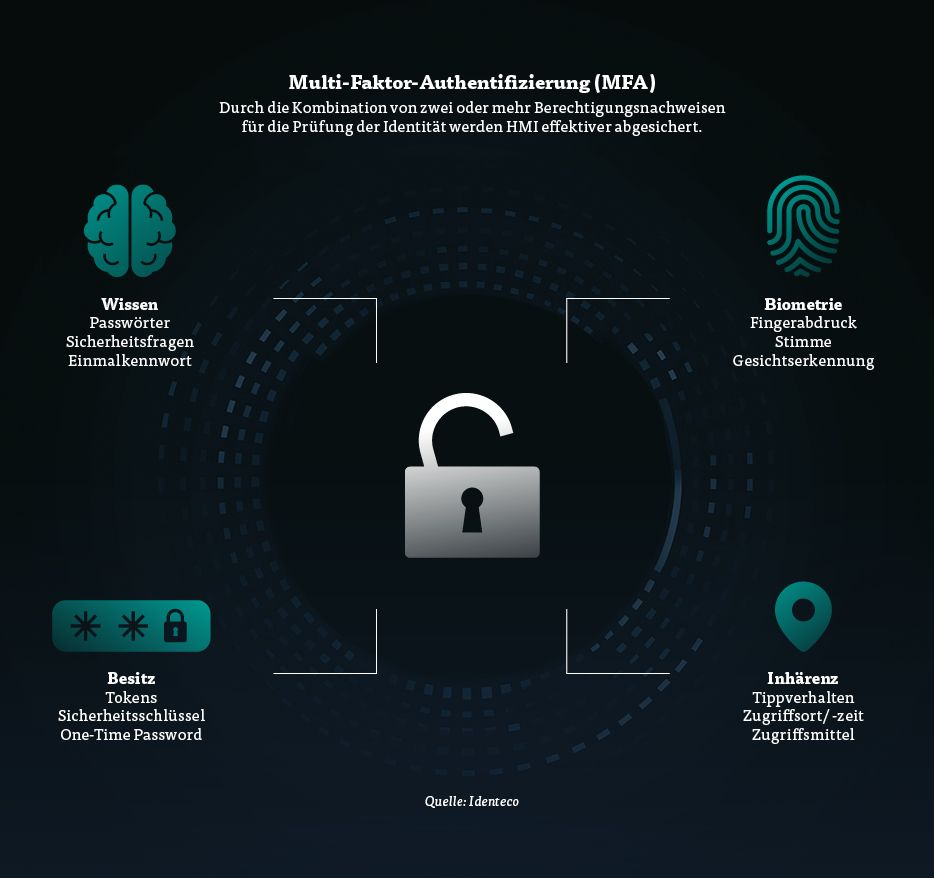

Üblicherweise werden zur Authentifizierung verschiedene Faktoren herangezogen, also zum Beispiel Fingerabdruck plus Passwort. Ein derartiges Multifaktorensystem ist deutlich sicherer als nur ein herkömmliches Passwort zu verwenden. Zwar lässt sich im Rahmen der Cybersecurity niemals ein 100-prozentiger Schutz realisieren, aber durch die Kombination vieler Maßnahmen kann das Risiko für einen unerlaubten Zugriff auf eine HMI erheblich reduziert werden.